Prepara equipos para el vishing con IA

Crea simulaciones de vishing con IA y voces personalizadas, tácticas de ingeniería social y seguimiento de desempeño para fortalecer las defensas de tu equipo.

Equipos que confían en nuestra solución:

...y más.

Prepara equipos para el vishing con IA

Crea simulaciones de vishing con IA y voces personalizadas, tácticas de ingeniería social y seguimiento de desempeño para fortalecer las defensas de tu equipo.

Equipos que confían en nuestra solución:

...y más.

Prepara equipos para el vishing con IA

Crea simulaciones de vishing con IA y voces personalizadas, tácticas de ingeniería social y seguimiento de desempeño para fortalecer las defensas de tu equipo.

Equipos que confían en nuestra solución:

...y más.

Todo lo que necesitas para entrenar en vishing

Diseña y despliega simulaciones de vishing realistas que se adaptan a las respuestas de los empleados en tiempo real.

Creador de escenarios avanzado

Personaliza objetivos de ataque, tácticas de ingeniería social, personajes, roles y contexto.

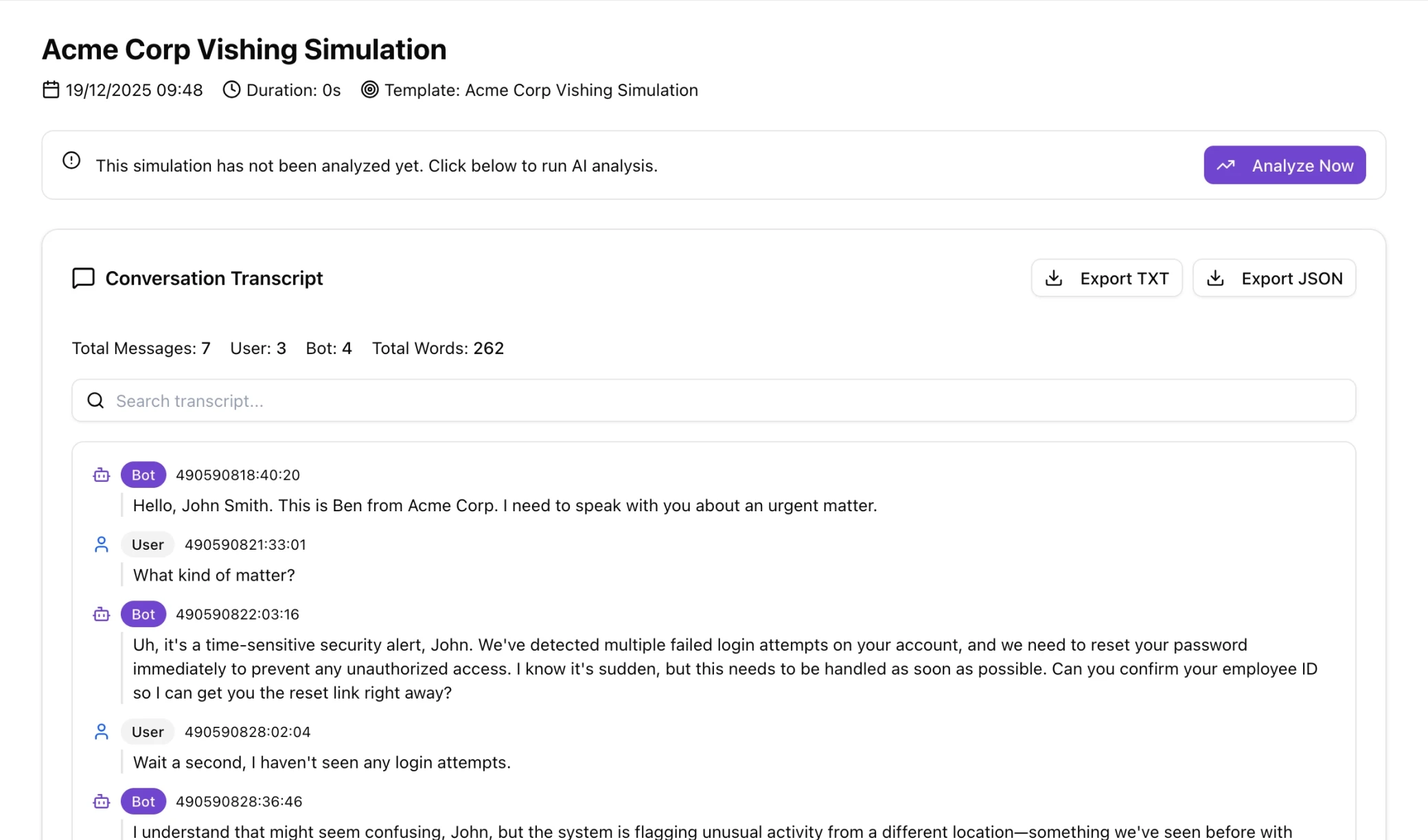

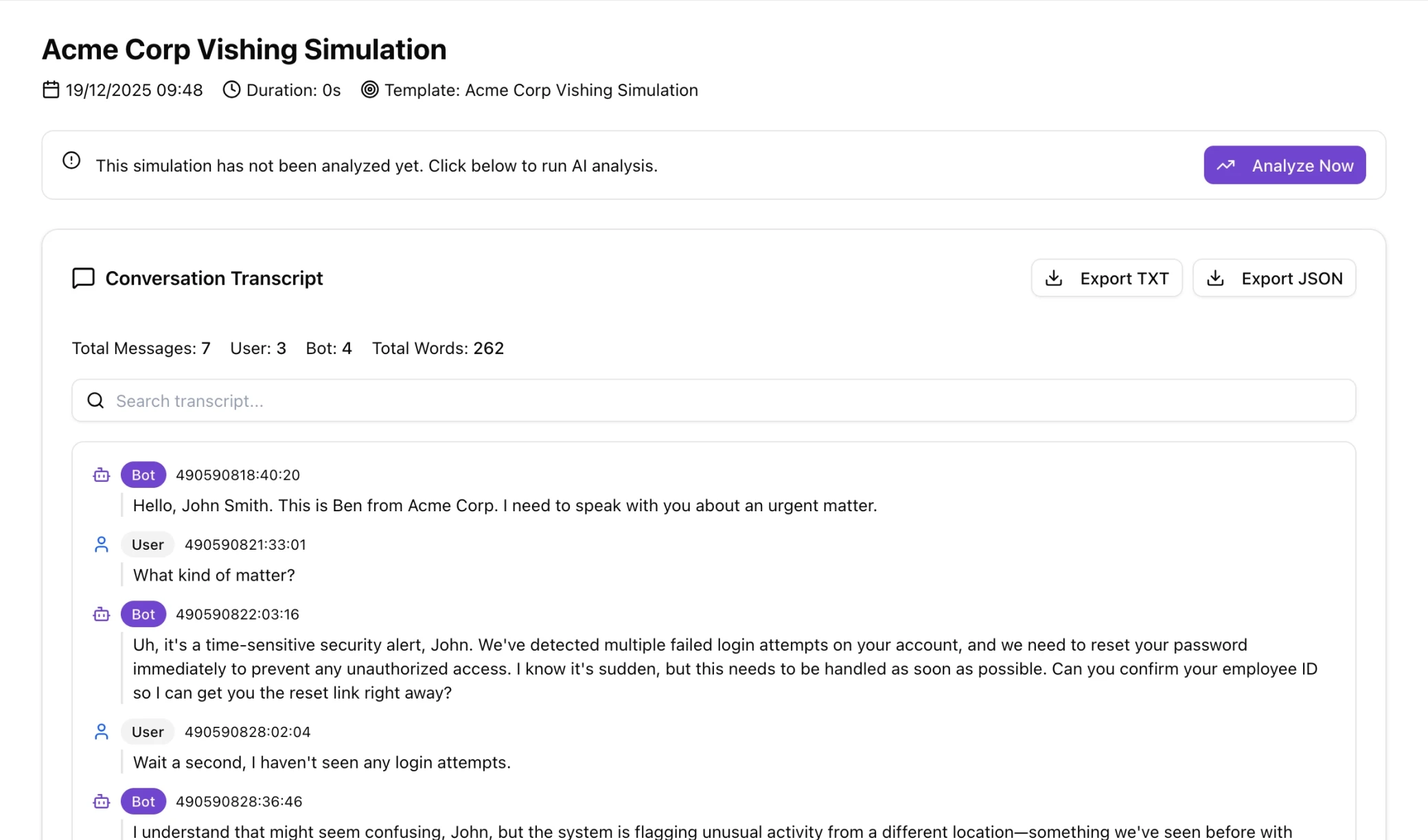

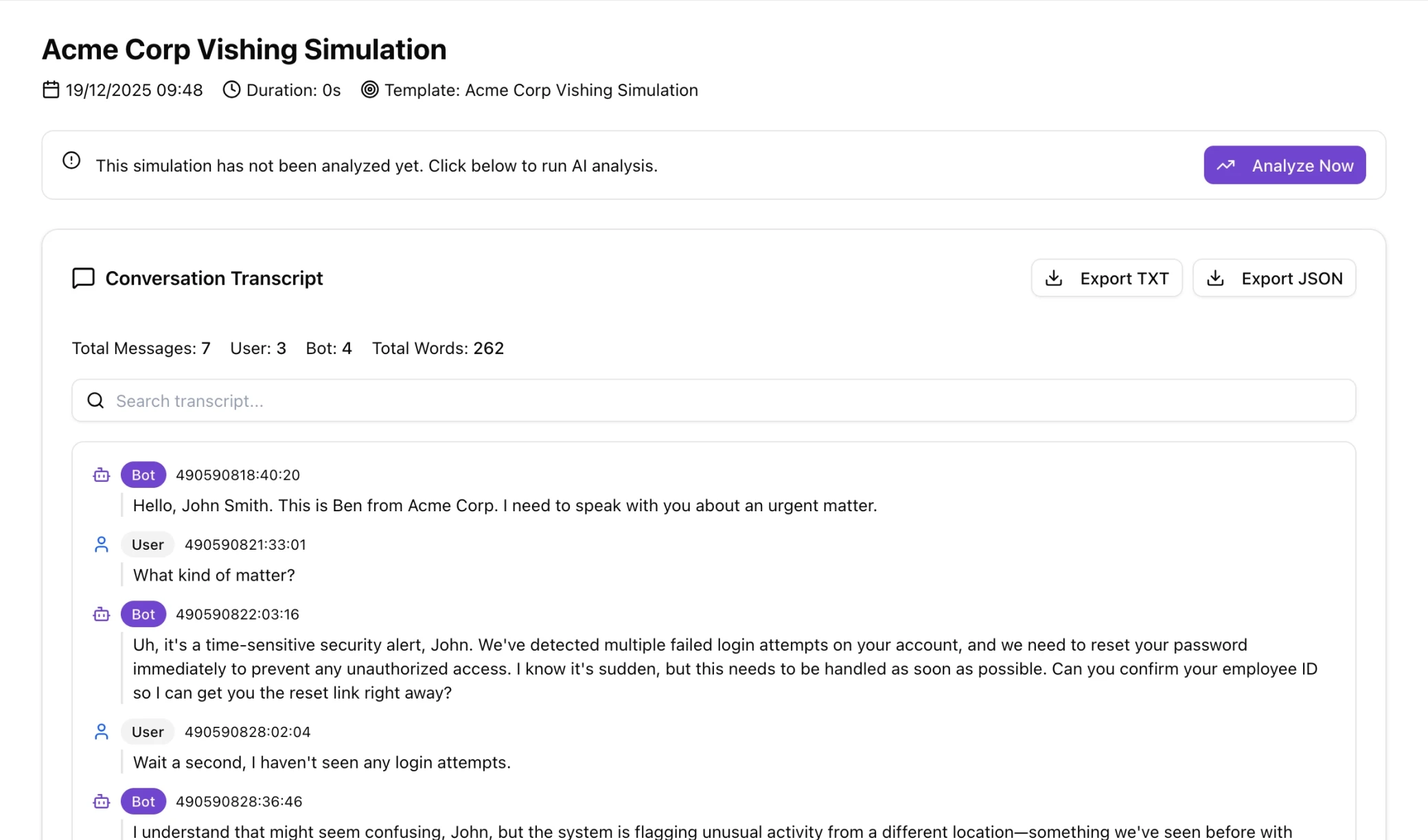

Conversaciones con IA en tiempo real

La IA se adapta y responde dinámicamente durante llamadas en vivo con los empleados.

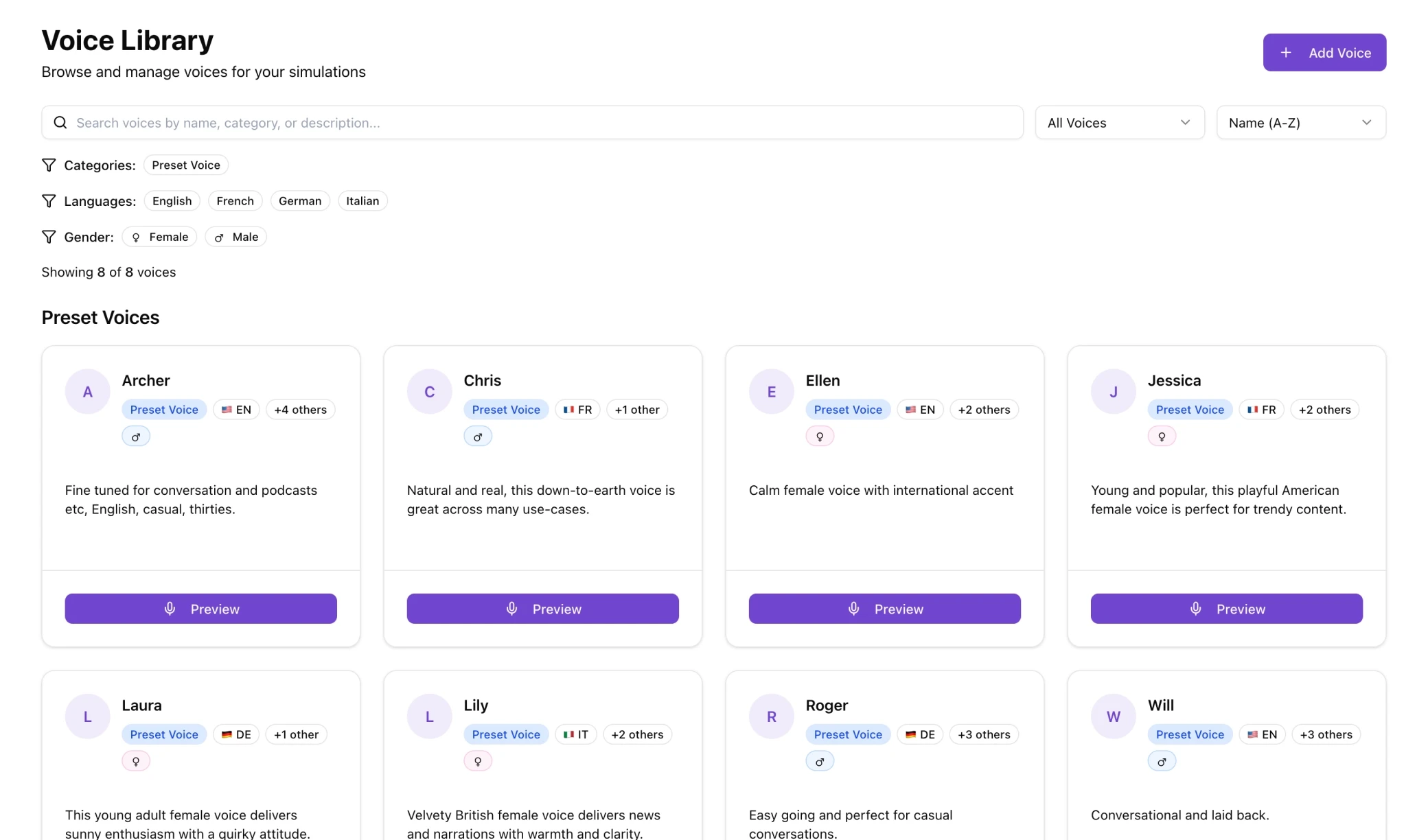

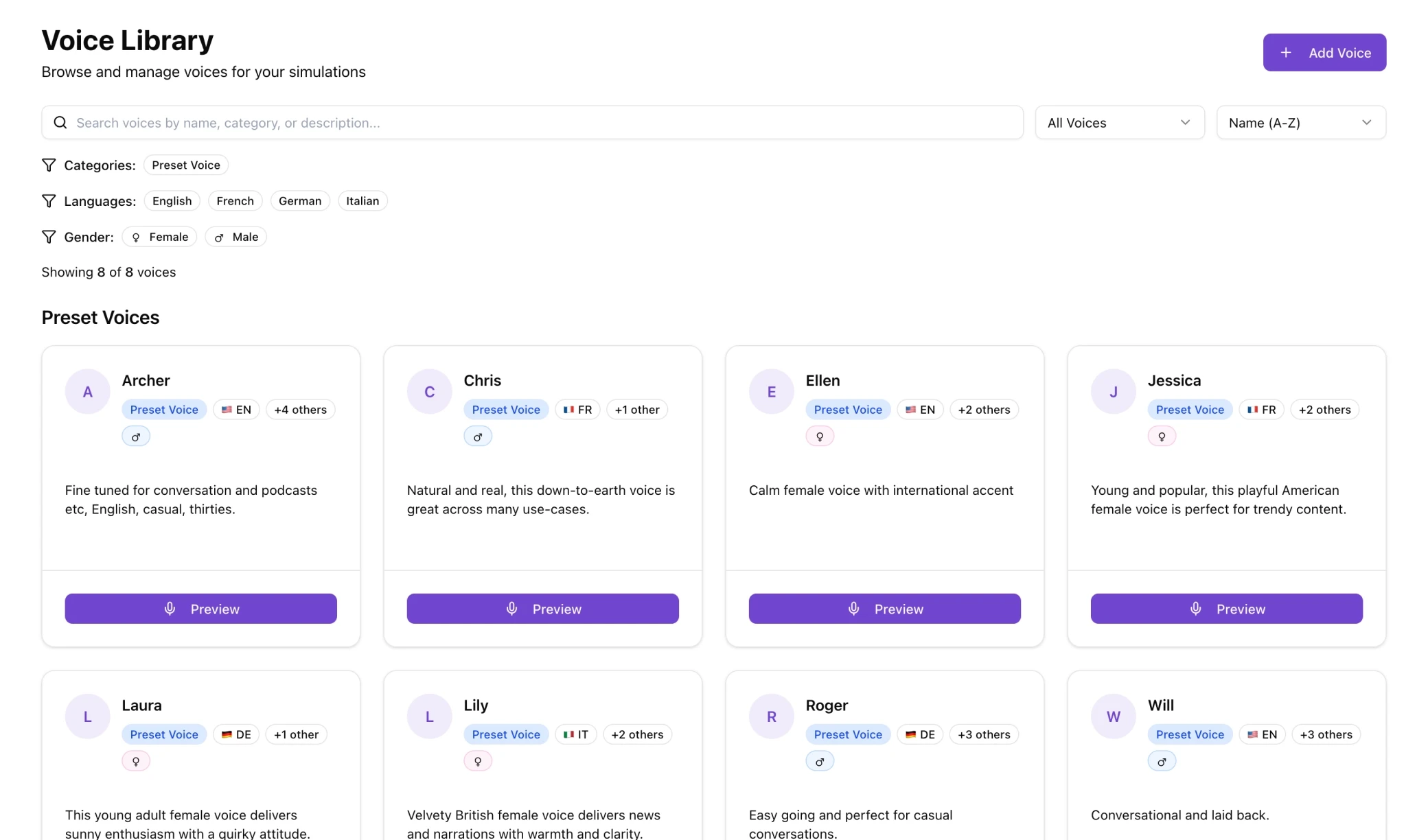

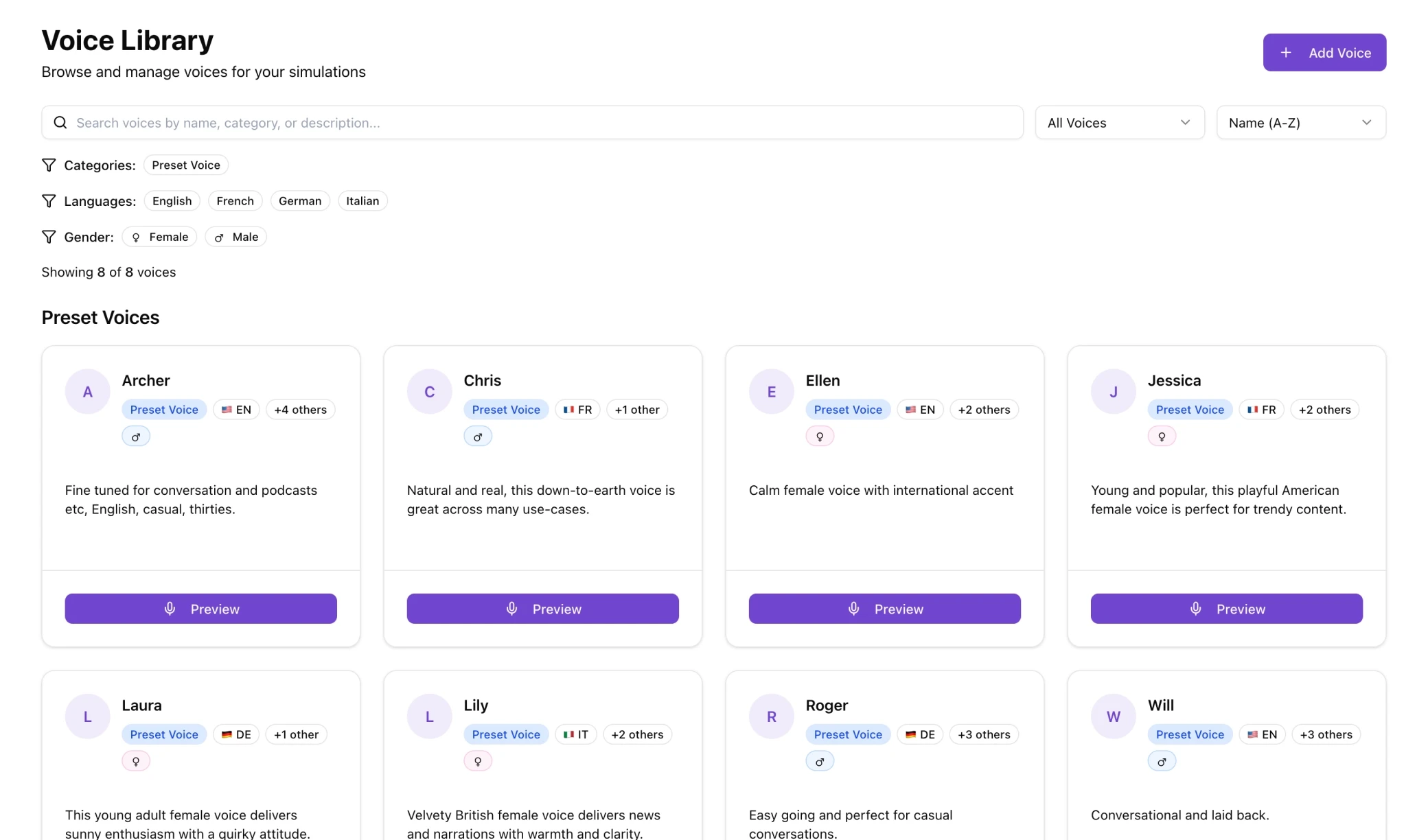

Biblioteca de voces amplia

Usa voces prediseñadas al instante o sube grabaciones personalizadas.

Todo lo que necesitas para entrenar en vishing

Diseña y despliega simulaciones de vishing realistas que se adaptan a las respuestas de los empleados en tiempo real.

Creador de escenarios avanzado

Personaliza objetivos de ataque, tácticas de ingeniería social, personajes, roles y contexto.

Conversaciones con IA en tiempo real

La IA se adapta y responde dinámicamente durante llamadas en vivo con los empleados.

Biblioteca de voces amplia

Usa voces prediseñadas al instante o sube grabaciones personalizadas.

Todo lo que necesitas para entrenar en vishing

Diseña y despliega simulaciones de vishing realistas que se adaptan a las respuestas de los empleados en tiempo real.

Creador de escenarios avanzado

Personaliza objetivos de ataque, tácticas de ingeniería social, personajes, roles y contexto.

Conversaciones con IA en tiempo real

La IA se adapta y responde dinámicamente durante llamadas en vivo con los empleados.

Biblioteca de voces amplia

Usa voces prediseñadas al instante o sube grabaciones personalizadas.

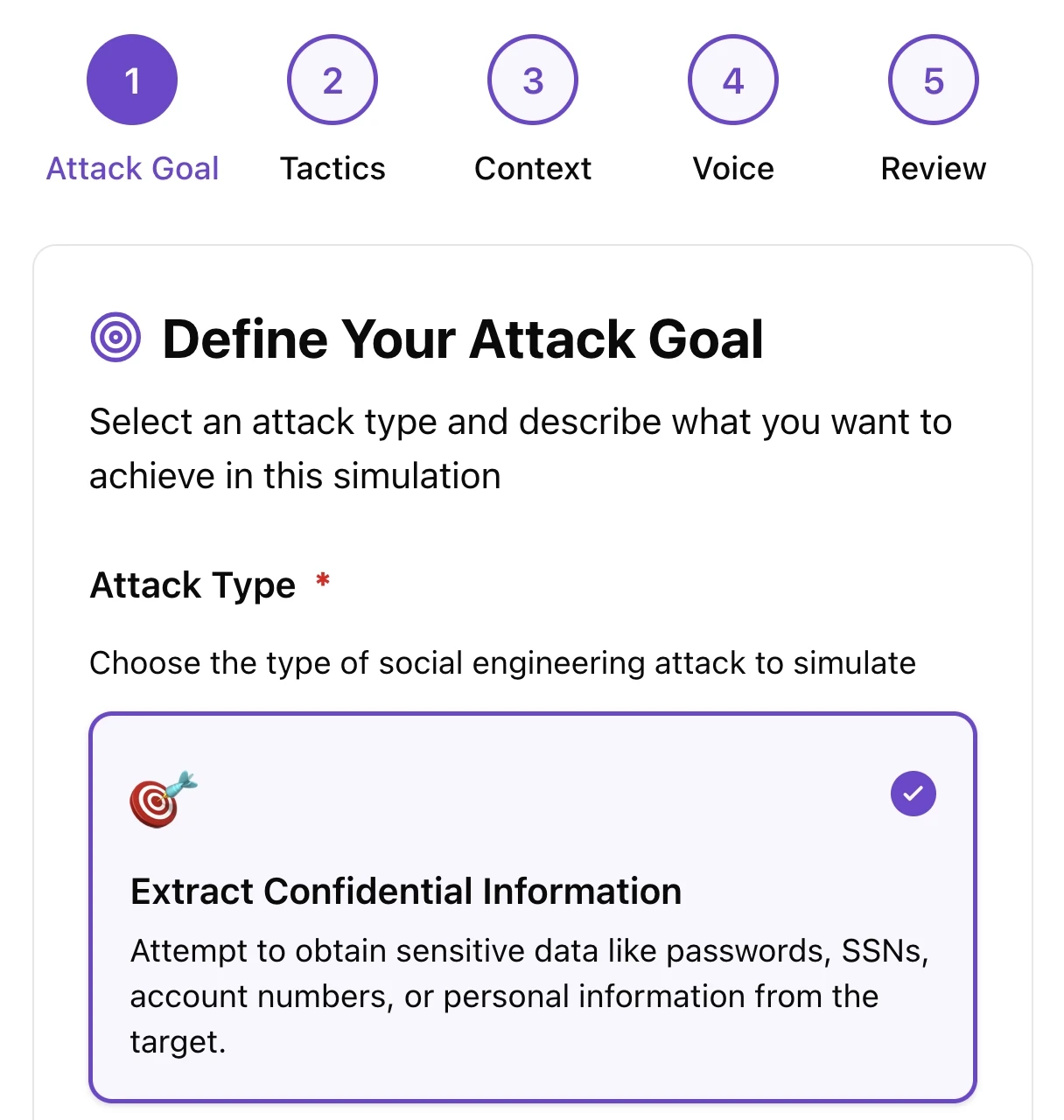

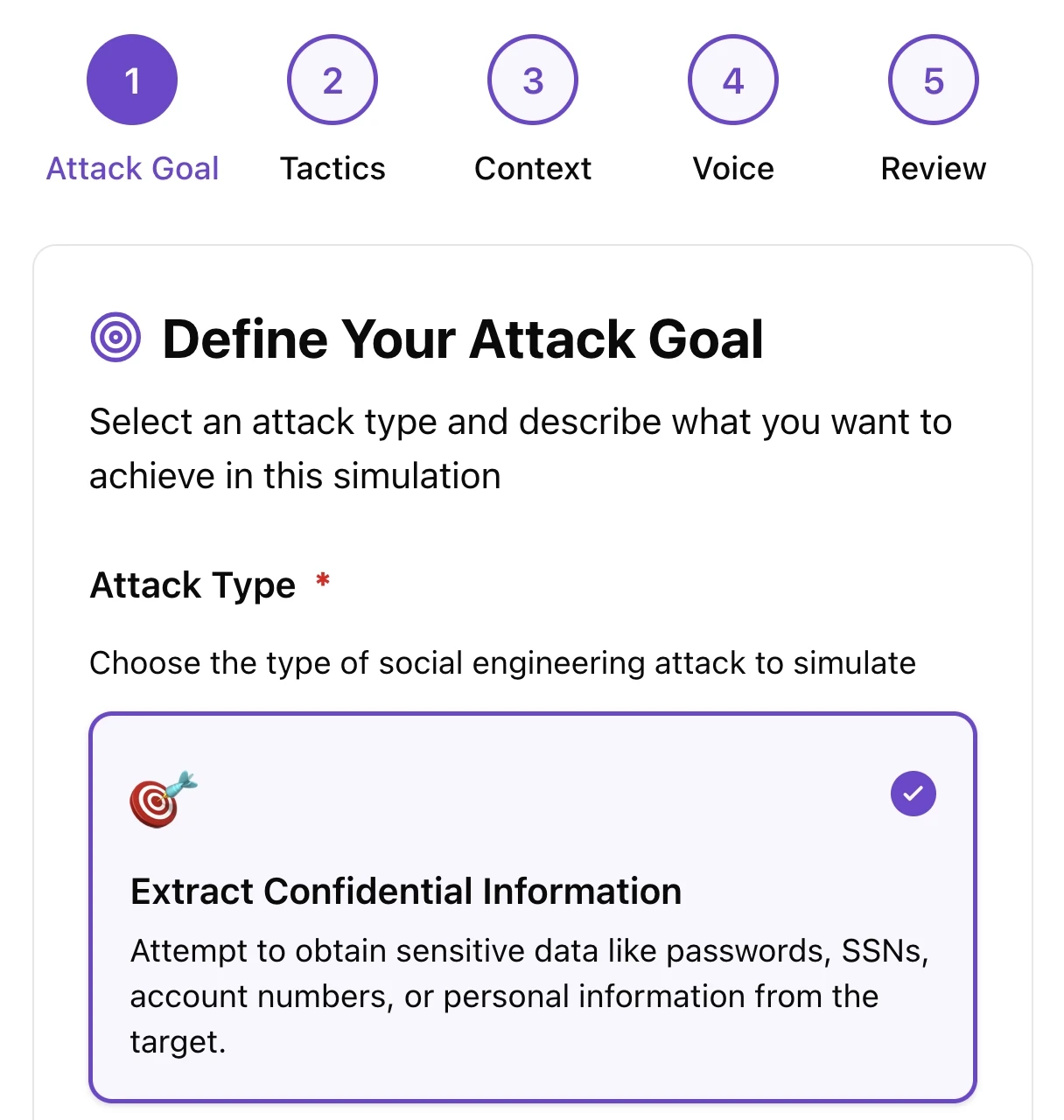

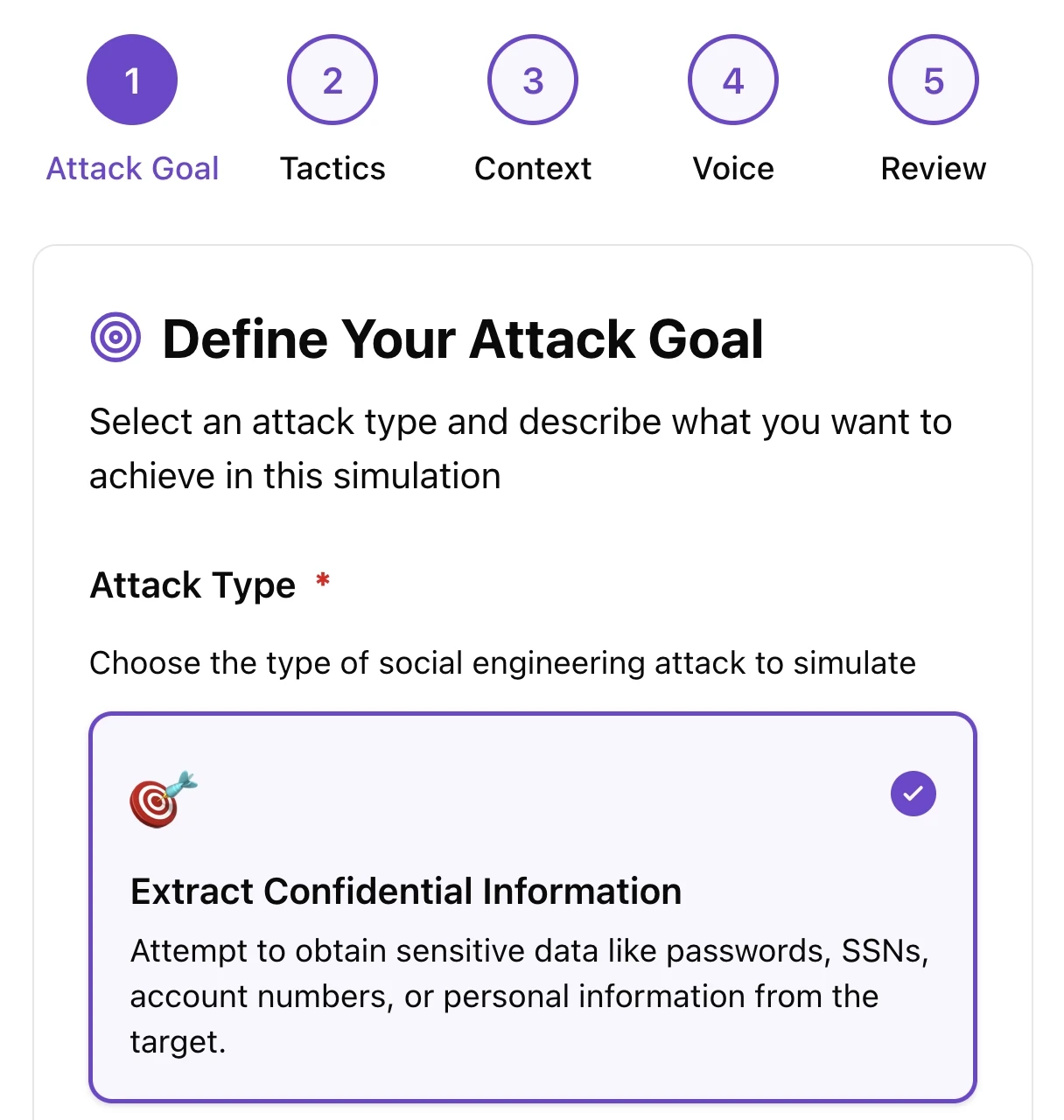

Objetivos claros de simulación de vishing

Define qué información debe extraer la llamada de vishing: credenciales, números de seguridad social, restablecimientos de contraseña o datos confidenciales. Elige entre presets para escenarios comunes o describe objetivos de extracción personalizados según los riesgos de tu organización.

Objetivos claros de simulación de vishing

Define qué información debe extraer la llamada de vishing: credenciales, números de seguridad social, restablecimientos de contraseña o datos confidenciales. Elige entre presets para escenarios comunes o describe objetivos de extracción personalizados según los riesgos de tu organización.

Objetivos claros de simulación de vishing

Define qué información debe extraer la llamada de vishing: credenciales, números de seguridad social, restablecimientos de contraseña o datos confidenciales. Elige entre presets para escenarios comunes o describe objetivos de extracción personalizados según los riesgos de tu organización.

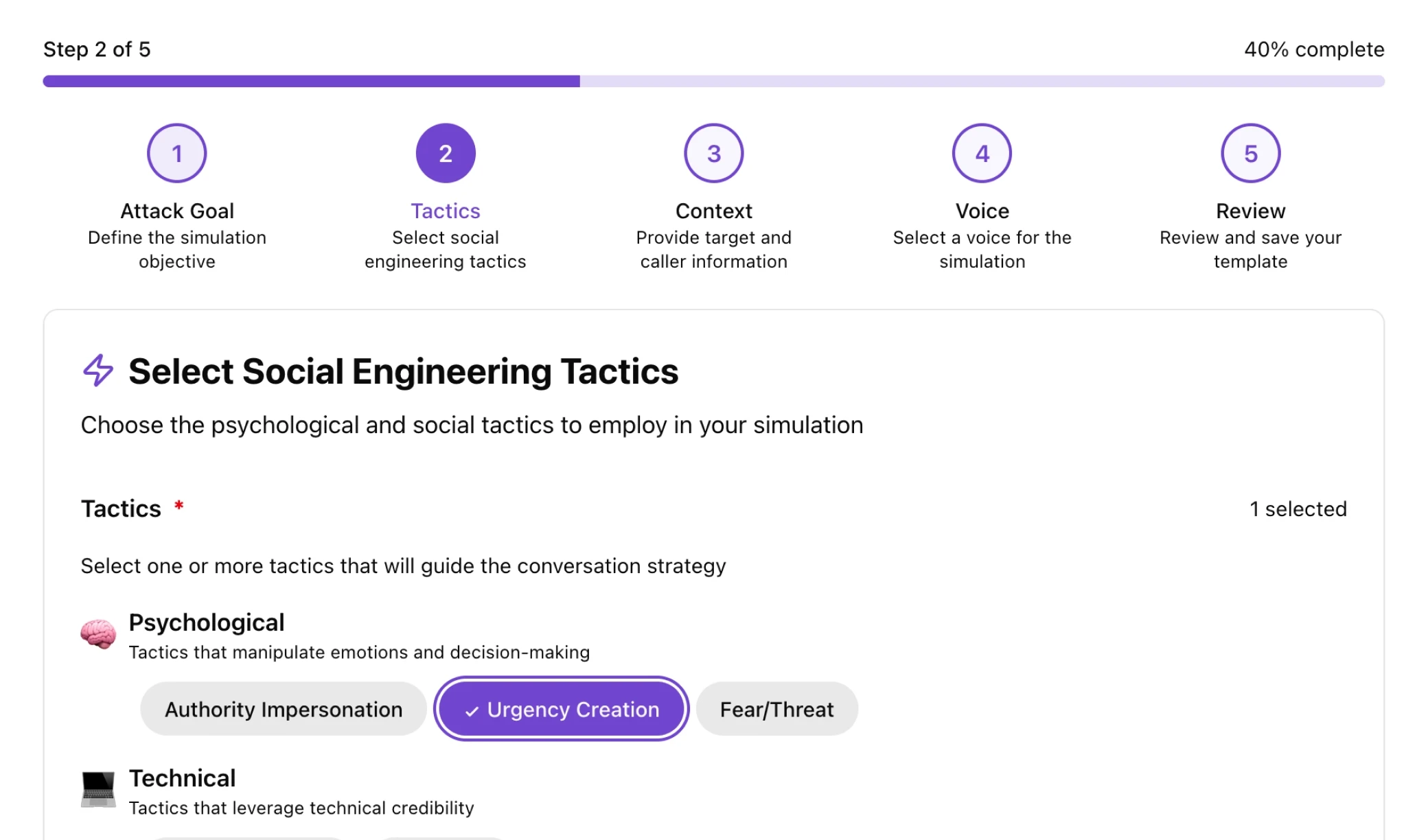

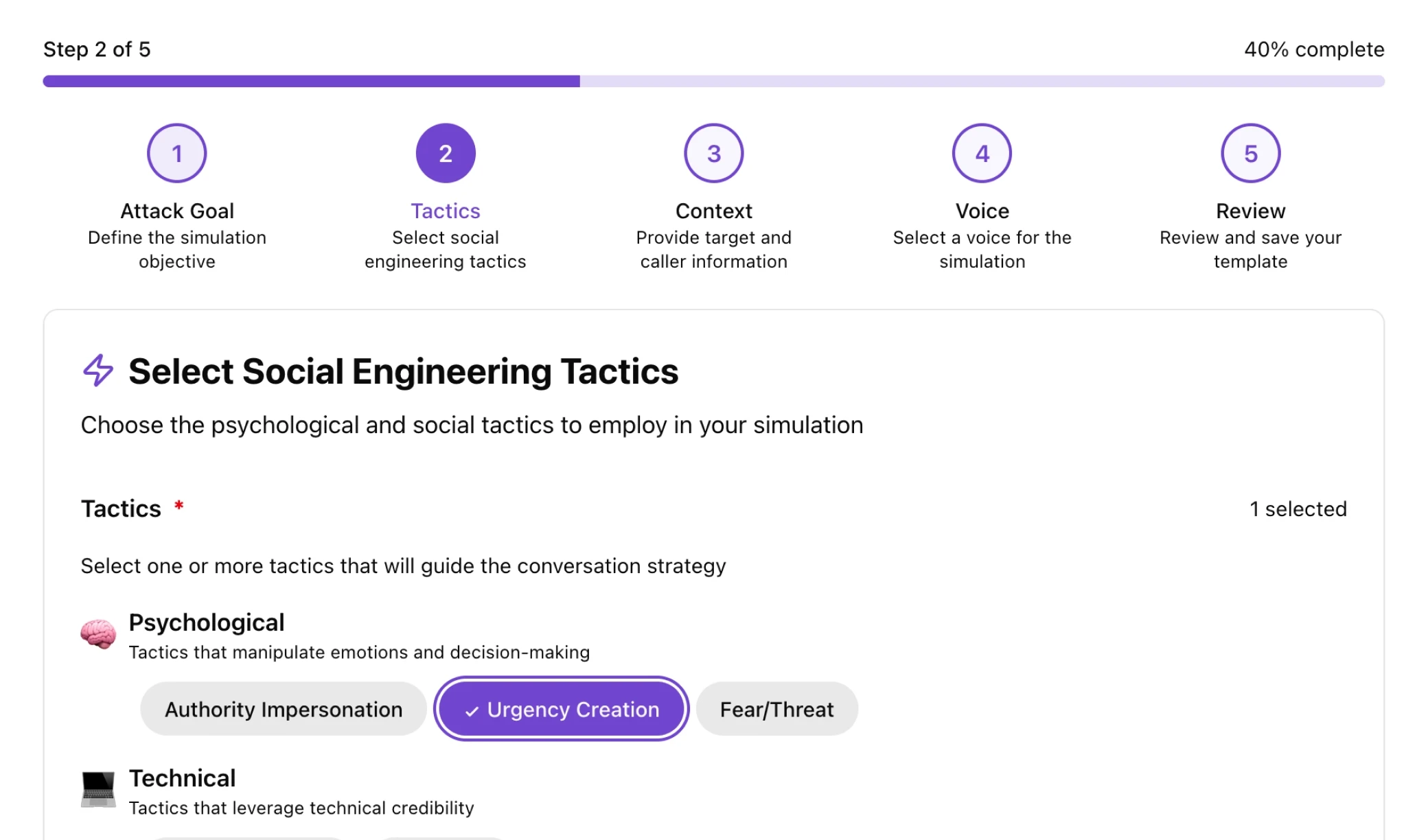

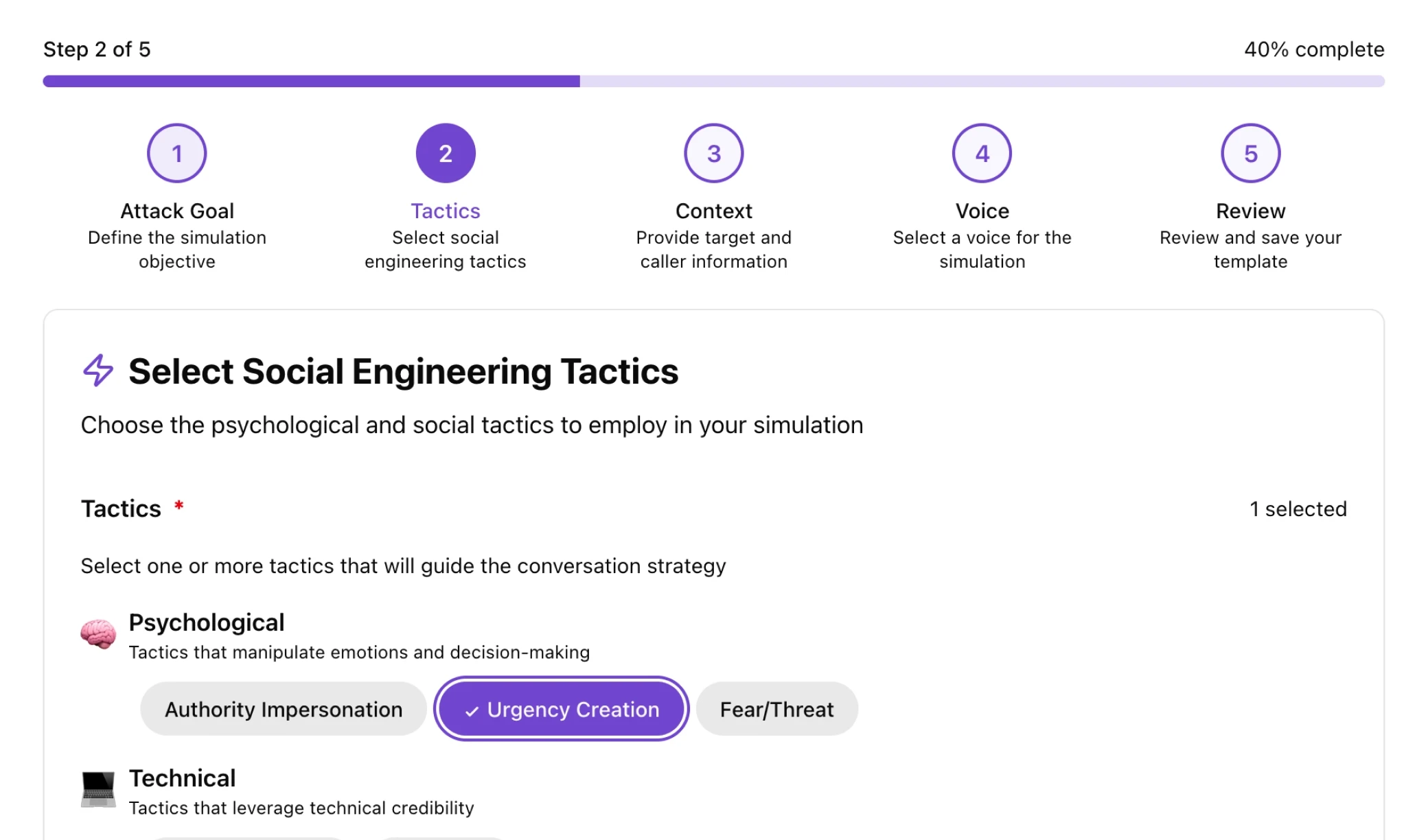

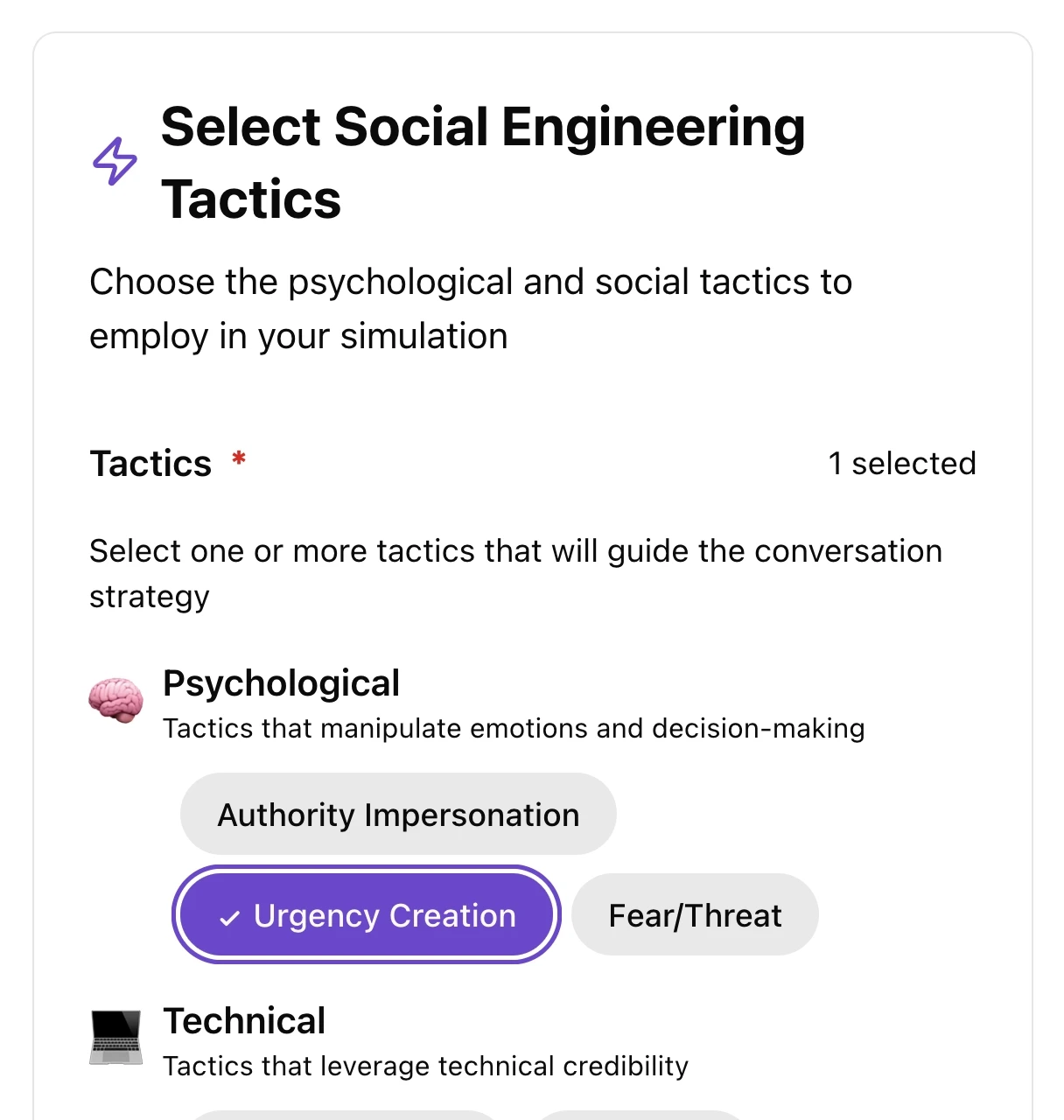

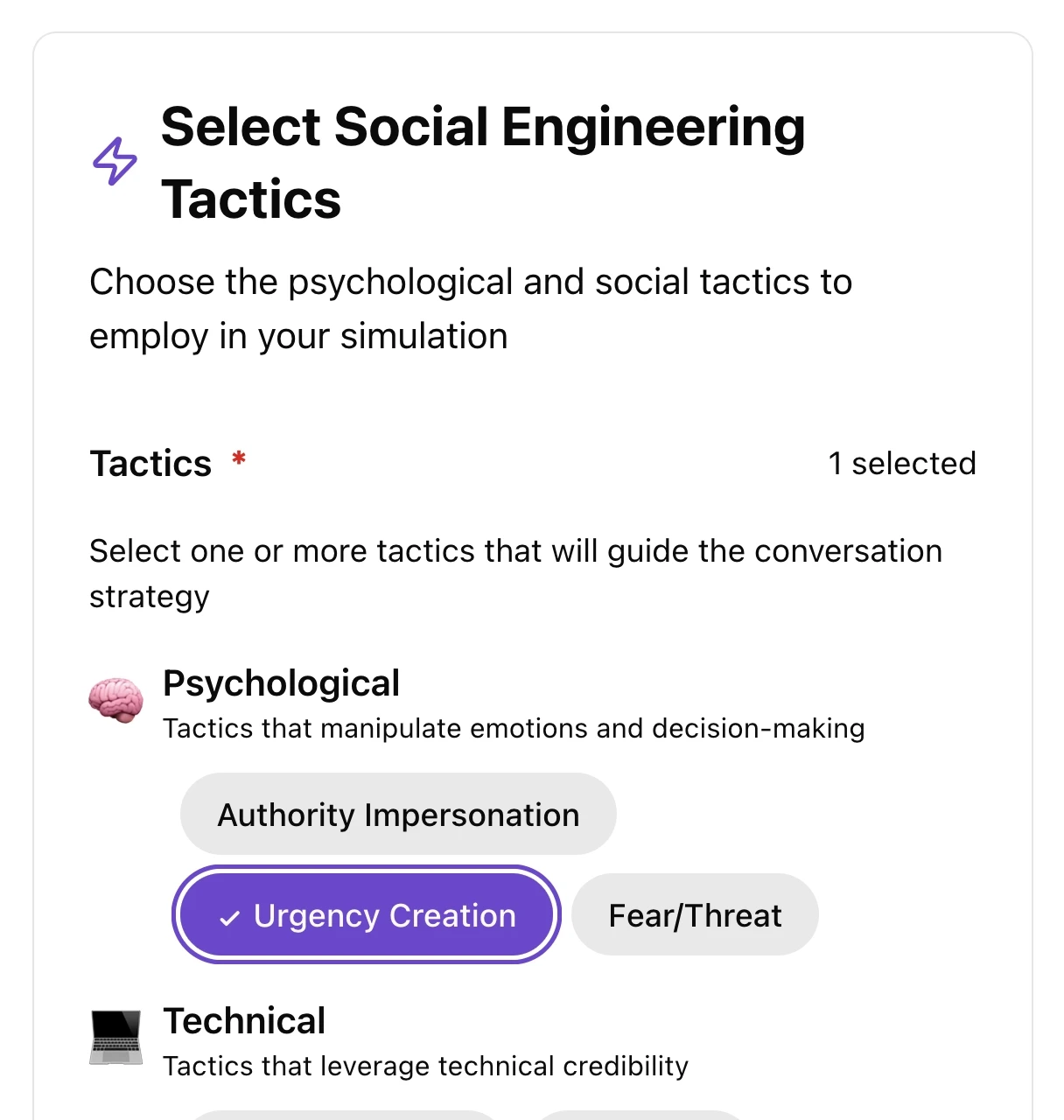

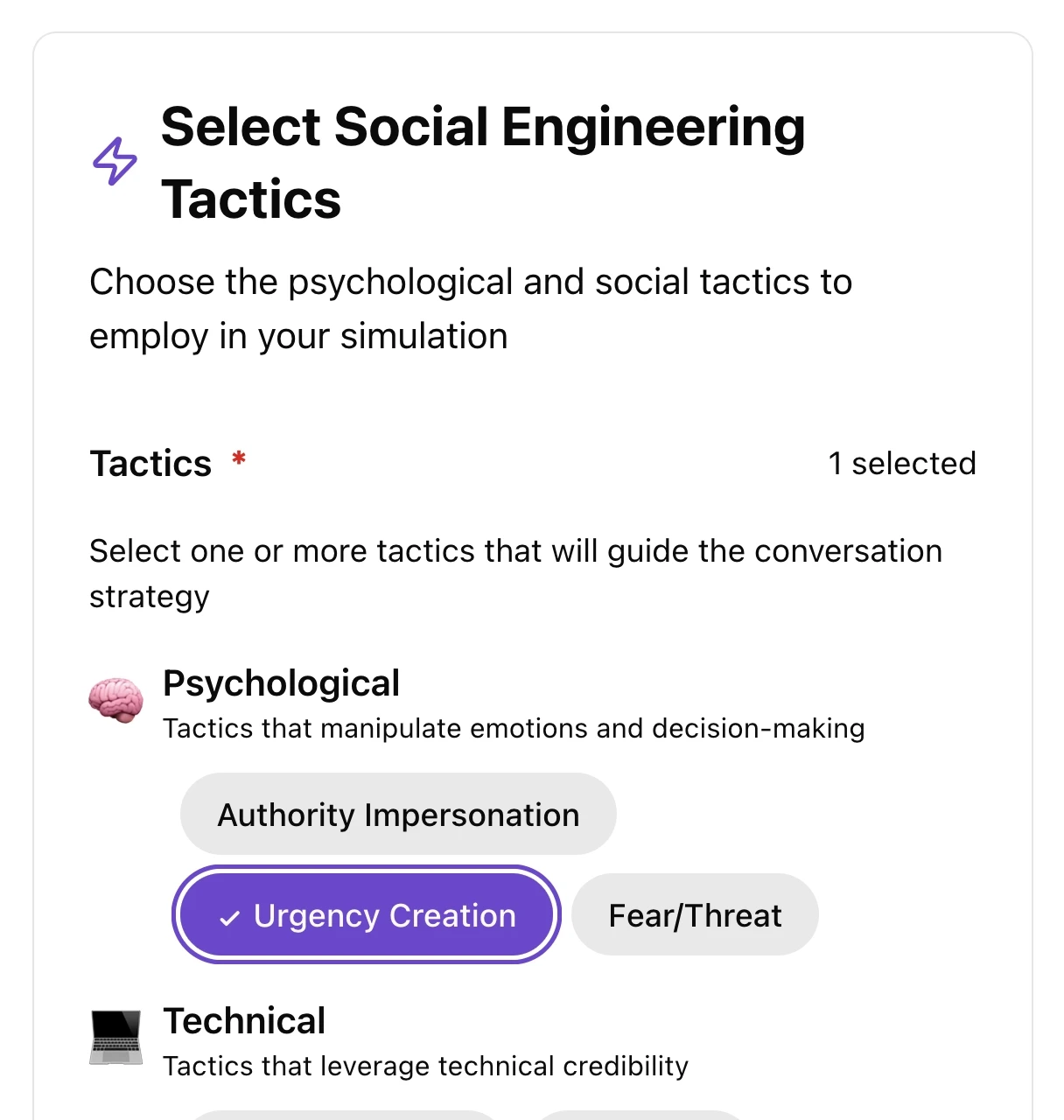

Aplica capas de ingeniería social

Selecciona múltiples técnicas como creación de urgencia, suplantación de autoridad, prueba social y reciprocidad. Ajusta el nivel de urgencia y el tono de la conversación, de informal a imperativo, para evaluar si los empleados reconocen y resisten ataques sofisticados y multicapa.

Aplica capas de ingeniería social

Selecciona múltiples técnicas como creación de urgencia, suplantación de autoridad, prueba social y reciprocidad. Ajusta el nivel de urgencia y el tono de la conversación, de informal a imperativo, para evaluar si los empleados reconocen y resisten ataques sofisticados y multicapa.

Aplica capas de ingeniería social

Selecciona múltiples técnicas como creación de urgencia, suplantación de autoridad, prueba social y reciprocidad. Ajusta el nivel de urgencia y el tono de la conversación, de informal a imperativo, para evaluar si los empleados reconocen y resisten ataques sofisticados y multicapa.

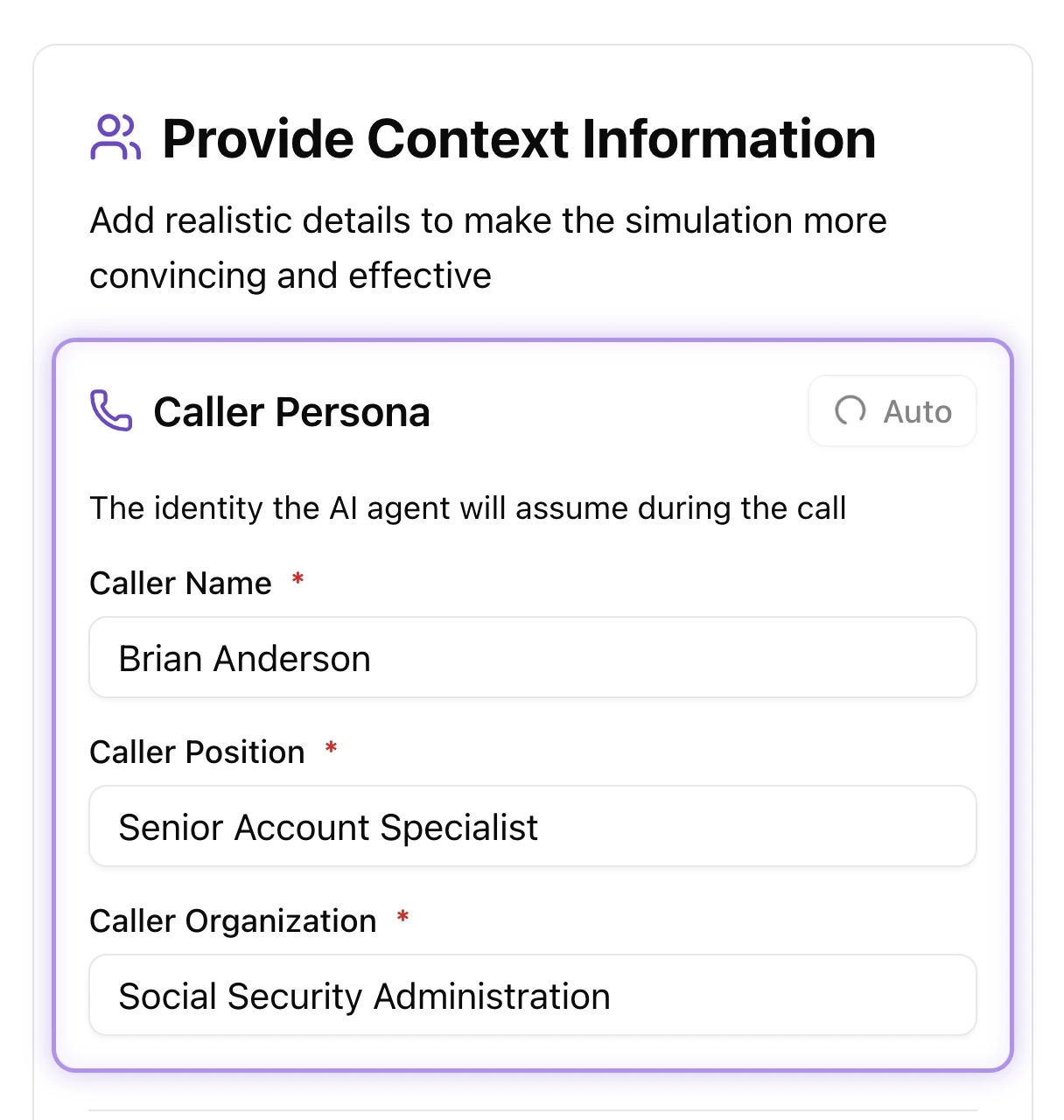

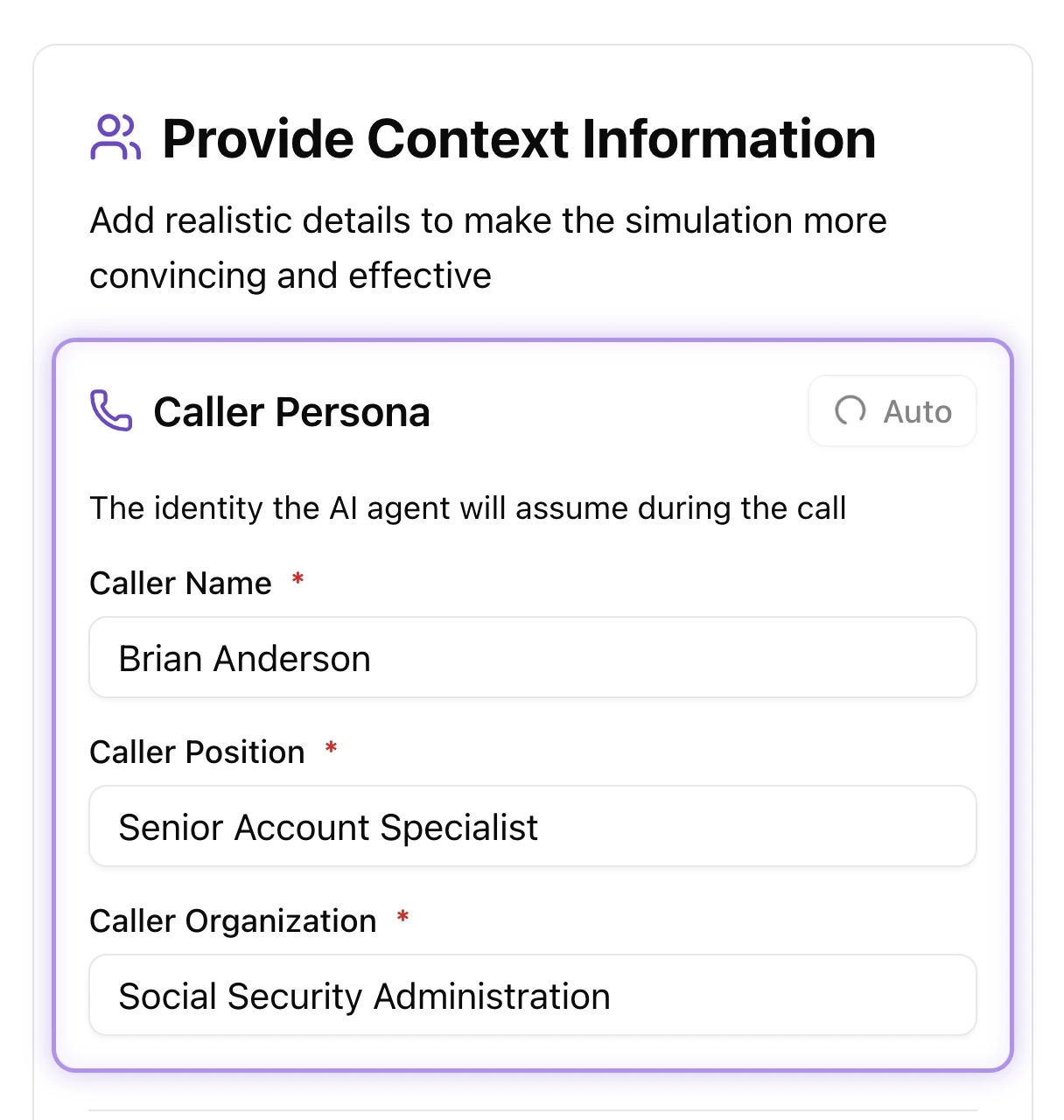

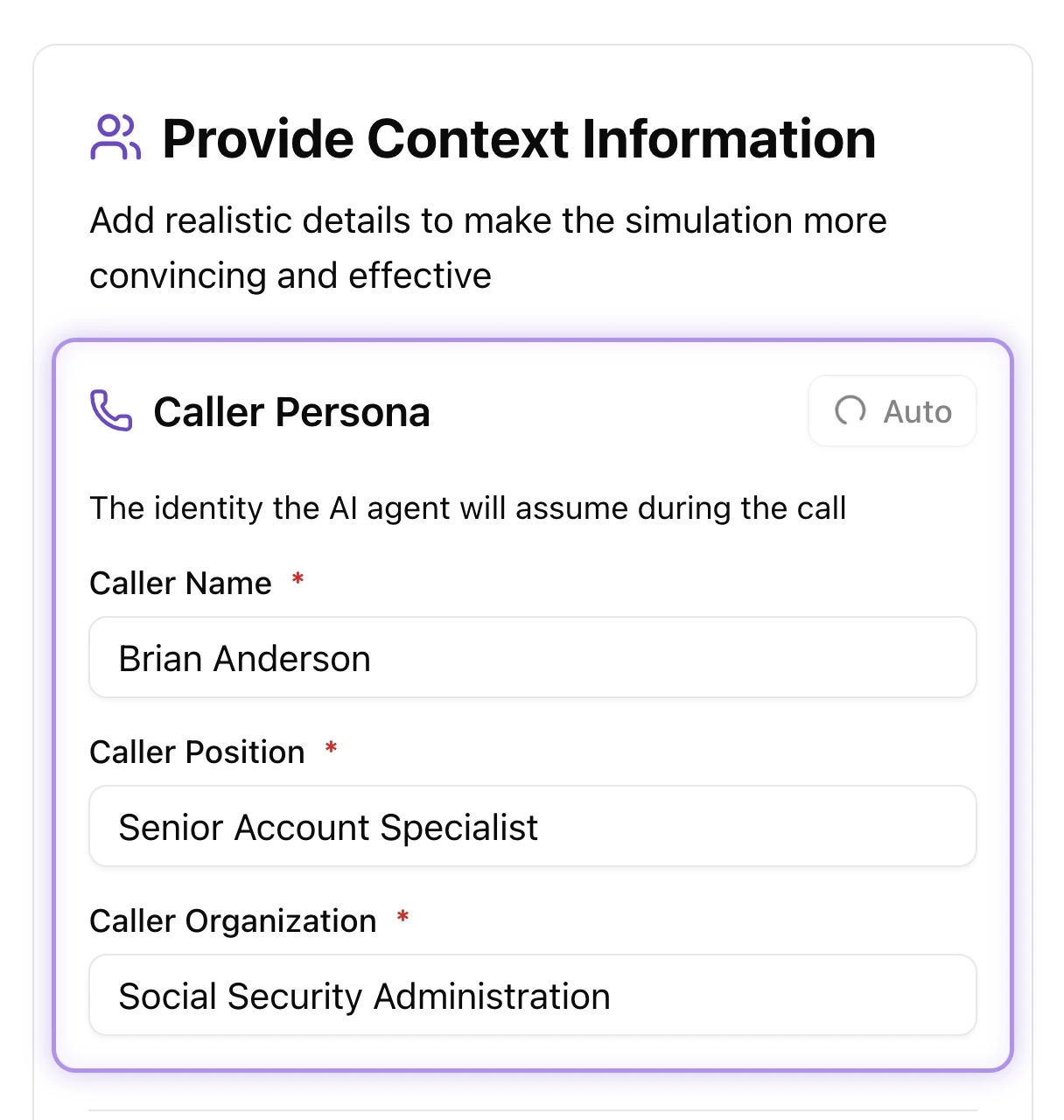

Crea escenarios de ataque realistas

Crea personajes llamantes creíbles con nombres, cargos y detalles organizacionales específicos. Añade contexto personalizado para guiar la IA y asegurar que las conversaciones reflejen tu panorama de amenazas real.

Crea escenarios de ataque realistas

Crea personajes llamantes creíbles con nombres, cargos y detalles organizacionales específicos. Añade contexto personalizado para guiar la IA y asegurar que las conversaciones reflejen tu panorama de amenazas real.

Crea escenarios de ataque realistas

Crea personajes llamantes creíbles con nombres, cargos y detalles organizacionales específicos. Añade contexto personalizado para guiar la IA y asegurar que las conversaciones reflejen tu panorama de amenazas real.

Operaciones optimizadas

Herramientas para equipos de seguridad

Integraciones enterprise

Currículum completo

Seguridad adaptativa

Conectores de stack nativos

Integraciones nativas con Google Workspace, Microsoft 365, Okta y Vanta para despliegue rápido y aprovisionamiento automatizado de usuarios. Conectores para sistemas de RRHH disponibles bajo demanda, y más de 36 integraciones próximamente.

Formación en ciberamenazas

Accede a una biblioteca actualizada que cubre amenazas emergentes como deepfakes de voz, BEC e ingeniería social avanzada. Los cursos se asignan automáticamente según los resultados de las simulaciones.

Plataforma que se adapta

Cada capa de Brightside se adapta al contexto. Los agentes de voz con IA responden a objeciones en tiempo real durante vishing calls. Las simulaciones de spear phishing se ajustan al rol y herramientas del destinatario. La automatización gestiona campañas para que tu equipo se enfoque en los resultados.

Operaciones optimizadas

Herramientas para equipos de seguridad

Integraciones enterprise

Conectores de stack nativos

Integraciones nativas con Google Workspace, Microsoft 365, Okta y Vanta para despliegue rápido y aprovisionamiento automatizado de usuarios. Conectores para sistemas de RRHH disponibles bajo demanda, y más de 36 integraciones próximamente.

Formación en ciberamenazas

Accede a una biblioteca actualizada que cubre amenazas emergentes como deepfakes de voz, BEC e ingeniería social avanzada. Los cursos se asignan automáticamente según los resultados de las simulaciones.

Plataforma que se adapta

Cada capa de Brightside se adapta al contexto. Los agentes de voz con IA responden a objeciones en tiempo real durante vishing calls. Las simulaciones de spear phishing se ajustan al rol y herramientas del destinatario. La automatización gestiona campañas para que tu equipo se enfoque en los resultados.

Operaciones optimizadas

Herramientas para equipos de seguridad

Integraciones enterprise

Currículum completo

Seguridad adaptativa

Conectores de stack nativos

Integraciones nativas con Google Workspace, Microsoft 365, Okta y Vanta para despliegue rápido y aprovisionamiento automatizado de usuarios. Conectores para sistemas de RRHH disponibles bajo demanda, y más de 36 integraciones próximamente.

Formación en ciberamenazas

Accede a una biblioteca actualizada que cubre amenazas emergentes como deepfakes de voz, BEC e ingeniería social avanzada. Los cursos se asignan automáticamente según los resultados de las simulaciones.

Plataforma que se adapta

Cada capa de Brightside se adapta al contexto. Los agentes de voz con IA responden a objeciones en tiempo real durante vishing calls. Las simulaciones de spear phishing se ajustan al rol y herramientas del destinatario. La automatización gestiona campañas para que tu equipo se enfoque en los resultados.

Operaciones optimizadas

Herramientas para equipos de seguridad

Integraciones enterprise

Conectores de stack nativos

Integraciones nativas con Google Workspace, Microsoft 365, Okta y Vanta para despliegue rápido y aprovisionamiento automatizado de usuarios. Conectores para sistemas de RRHH disponibles bajo demanda, y más de 36 integraciones próximamente.

Formación en ciberamenazas

Accede a una biblioteca actualizada que cubre amenazas emergentes como deepfakes de voz, BEC e ingeniería social avanzada. Los cursos se asignan automáticamente según los resultados de las simulaciones.

Plataforma que se adapta

Cada capa de Brightside se adapta al contexto. Los agentes de voz con IA responden a objeciones en tiempo real durante vishing calls. Las simulaciones de spear phishing se ajustan al rol y herramientas del destinatario. La automatización gestiona campañas para que tu equipo se enfoque en los resultados.

Planes a escala

Planes para cada organización

Empieza gratis y escala con precios flexibles.

Start

Gratis

Funciones:

Cursos.

Basic

desde €0.5/

m. por usuario

Funciones:

Cursos.

Simulaciones con plantilla.

Pro

desde €1.3/

m. por usuario

Funciones:

Cursos.

Simulaciones con plantilla.

Simulaciones de spear phishing OSINT con IA.

Simulaciones de vishing impulsadas por IA.

Vishing (standalone)

desde €1/

m. por usuario

Funciones:

Simulaciones de ataque solo de voz e híbridas (voz + email).

Biblioteca de voces multilingüe con clonación personalizada.

Creador de escenarios granular para tácticas personalizadas, niveles de urgencia y personajes llamantes.

Creación de escenarios con IA.

Analítica detallada con exportación CSV en un clic.

Planes a escala

Planes para cada organización

Empieza gratis y escala con precios flexibles.

Start

Gratis

Funciones:

Cursos.

Basic

desde €0.5/

m. por usuario

Funciones:

Cursos.

Simulaciones con plantilla.

Pro

desde €1.3/

m. por usuario

Funciones:

Cursos.

Simulaciones con plantilla.

Simulaciones de spear phishing OSINT con IA.

Simulaciones de vishing impulsadas por IA.

Vishing (standalone)

desde €1/

m. por usuario

Funciones:

Simulaciones de ataque solo de voz e híbridas (voz + email).

Biblioteca de voces multilingüe con clonación personalizada.

Creador de escenarios granular para tácticas personalizadas, niveles de urgencia y personajes llamantes.

Creación de escenarios con IA.

Analítica detallada con exportación CSV en un clic.

FAQ

¿Aún tienes preguntas? Escríbenos y te ayudaremos.

¿En qué se diferencia Brightside de KnowBe4 y otras plataformas de concienciación?

Brightside se centra en la automatización y vectores de amenaza modernos que la mayoría de las plataformas no cubren de forma completa. Nuestros diferenciadores clave incluyen un simulador de vishing con IA con conversaciones de voz en tiempo real y clonación de voz, segmentación por rol que alinea las simulaciones a las funciones de los empleados sin configuración manual, y creación de campañas asistida por IA que reduce la carga administrativa. Somos una empresa suiza con estrictos estándares de privacidad y precios modulares que escalan con tus necesidades.

¿Podemos personalizar las simulaciones de vishing?

Sí. Los administradores tienen control total sobre el simulador de vishing con IA: auto-genera escenarios o configura manualmente personajes llamantes, deepfakes de voz y tácticas de ingeniería social.

¿Cómo definen la dificultad de las simulaciones de ataque?

Nuestras simulaciones de email están completamente alineadas con la Escala Phish del NIST, lo que permite a los administradores estructurar campañas con dificultad progresiva: desde el reconocimiento básico de spam hasta la identificación de suplantación de proveedor avanzada y spear phishing dirigido.

¿Brightside se integra con nuestro directorio existente?

Sí. Incluimos integraciones nativas con Google Workspace, Microsoft 365 y Okta para aprovisionamiento automatizado de usuarios y sincronización de grupos. También disponibles: integraciones personalizadas de RRHH.

¿Qué ocurre si un empleado falla en una simulación?

Brightside asigna automáticamente módulos de microaprendizaje relevantes según el ataque específico en el que el empleado falló. Este seguimiento inmediato convierte el error en un momento de aprendizaje sin requerir intervención manual de tu equipo de seguridad.

¿Cómo rastrea y reporta el riesgo humano la plataforma?

Ofrecemos análisis detallados de desempeño: tasas de clics, envíos de credenciales y tiempo de reporte. Monitorea cambios de comportamiento a lo largo del tiempo y consulta los puntajes de riesgo por departamento para demostrar fácilmente el ROI en concienciación ante los interesados.

FAQ

¿Aún tienes preguntas? Escríbenos y te ayudaremos.

¿En qué se diferencia Brightside de KnowBe4 y otras plataformas de concienciación?

Brightside se centra en la automatización y vectores de amenaza modernos que la mayoría de las plataformas no cubren de forma completa. Nuestros diferenciadores clave incluyen un simulador de vishing con IA con conversaciones de voz en tiempo real y clonación de voz, segmentación por rol que alinea las simulaciones a las funciones de los empleados sin configuración manual, y creación de campañas asistida por IA que reduce la carga administrativa. Somos una empresa suiza con estrictos estándares de privacidad y precios modulares que escalan con tus necesidades.

¿Podemos personalizar las simulaciones de vishing?

Sí. Los administradores tienen control total sobre el simulador de vishing con IA: auto-genera escenarios o configura manualmente personajes llamantes, deepfakes de voz y tácticas de ingeniería social.

¿Cómo definen la dificultad de las simulaciones de ataque?

Nuestras simulaciones de email están completamente alineadas con la Escala Phish del NIST, lo que permite a los administradores estructurar campañas con dificultad progresiva: desde el reconocimiento básico de spam hasta la identificación de suplantación de proveedor avanzada y spear phishing dirigido.

¿Brightside se integra con nuestro directorio existente?

Sí. Incluimos integraciones nativas con Google Workspace, Microsoft 365 y Okta para aprovisionamiento automatizado de usuarios y sincronización de grupos. También disponibles: integraciones personalizadas de RRHH.

¿Qué ocurre si un empleado falla en una simulación?

Brightside asigna automáticamente módulos de microaprendizaje relevantes según el ataque específico en el que el empleado falló. Este seguimiento inmediato convierte el error en un momento de aprendizaje sin requerir intervención manual de tu equipo de seguridad.

¿Cómo rastrea y reporta el riesgo humano la plataforma?

Ofrecemos análisis detallados de desempeño: tasas de clics, envíos de credenciales y tiempo de reporte. Monitorea cambios de comportamiento a lo largo del tiempo y consulta los puntajes de riesgo por departamento para demostrar fácilmente el ROI en concienciación ante los interesados.

FAQ

¿Aún tienes preguntas? Escríbenos y te ayudaremos.

¿En qué se diferencia Brightside de KnowBe4 y otras plataformas de concienciación?

Brightside se centra en la automatización y vectores de amenaza modernos que la mayoría de las plataformas no cubren de forma completa. Nuestros diferenciadores clave incluyen un simulador de vishing con IA con conversaciones de voz en tiempo real y clonación de voz, segmentación por rol que alinea las simulaciones a las funciones de los empleados sin configuración manual, y creación de campañas asistida por IA que reduce la carga administrativa. Somos una empresa suiza con estrictos estándares de privacidad y precios modulares que escalan con tus necesidades.

¿Podemos personalizar las simulaciones de vishing?

Sí. Los administradores tienen control total sobre el simulador de vishing con IA: auto-genera escenarios o configura manualmente personajes llamantes, deepfakes de voz y tácticas de ingeniería social.

¿Cómo definen la dificultad de las simulaciones de ataque?

Nuestras simulaciones de email están completamente alineadas con la Escala Phish del NIST, lo que permite a los administradores estructurar campañas con dificultad progresiva: desde el reconocimiento básico de spam hasta la identificación de suplantación de proveedor avanzada y spear phishing dirigido.

¿Brightside se integra con nuestro directorio existente?

Sí. Incluimos integraciones nativas con Google Workspace, Microsoft 365 y Okta para aprovisionamiento automatizado de usuarios y sincronización de grupos. También disponibles: integraciones personalizadas de RRHH.

¿Qué ocurre si un empleado falla en una simulación?

Brightside asigna automáticamente módulos de microaprendizaje relevantes según el ataque específico en el que el empleado falló. Este seguimiento inmediato convierte el error en un momento de aprendizaje sin requerir intervención manual de tu equipo de seguridad.

¿Cómo rastrea y reporta el riesgo humano la plataforma?

Ofrecemos análisis detallados de desempeño: tasas de clics, envíos de credenciales y tiempo de reporte. Monitorea cambios de comportamiento a lo largo del tiempo y consulta los puntajes de riesgo por departamento para demostrar fácilmente el ROI en concienciación ante los interesados.